Cybersécurité industrielle

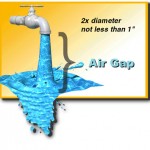

VLAN, diode, air-gap, anti-virus, patch : ces solutions sont-elles utiles, indispensables, ou au contraire peu adaptées pour sécuriser un SI industriel ?

VLAN, diode, air-gap, anti-virus, patch : ces solutions sont-elles utiles, indispensables, ou au contraire peu adaptées pour sécuriser un SI industriel ?

Ce sont des questions qui se posent naturellement aussi bien pour un site existant ainsi que pour un [...] Lire la suite

Les protocoles de communication industriels font beaucoup parler d’eux ces temps-ci. La séquence médiatique est toujours la même : des chercheurs en sécurité s’intéressent à un protocole, semblent découvrir qu’il n’est pas sécurisé, montent des expériences édifiantes, publient des articles [...] Lire la suite

Les protocoles de communication industriels font beaucoup parler d’eux ces temps-ci. La séquence médiatique est toujours la même : des chercheurs en sécurité s’intéressent à un protocole, semblent découvrir qu’il n’est pas sécurisé, montent des expériences édifiantes, publient des articles [...] Lire la suite

Ca y est, on dispose en France d’une règlementation de cybersécurité industrielle !

Ca y est, on dispose en France d’une règlementation de cybersécurité industrielle !

Suite à la publication en 2012 d’un premier guide de la sécurité des sites industriels (voir l’article sur ce blog), l’Lire la suite

Les conférences Black Hat et DEF CON à Las Vegas sont les événements cybersécurité de l’été aux USA, avec chaque année des douzaines d’interventions, y compris sur les systèmes industriels. Cet article analyse celles concernant la cybersécurité industrielle.

Les conférences Black Hat et DEF CON à Las Vegas sont les événements cybersécurité de l’été aux USA, avec chaque année des douzaines d’interventions, y compris sur les systèmes industriels. Cet article analyse celles concernant la cybersécurité industrielle.

Ce article reprend les points clés de ma présentation sur la sensibilisation, effectuée dans le cadre du forum ISA consacré à la sécurité des systèmes d’automatismes et de contrôle de procédé.

Il concerne la sensibilisation du personnel au sujet [...] Lire la suite

Les composants des systèmes d’information industriels étant mal armés pour résister à des cyber-attaques, que faut-il faire :

- les rendre plus résistants en réduisant leur vulnérabilité ? (les « patcher »)

- ou les mettre hors de portée des attaquants via des

[...] Lire la suite

Plusieurs rendez-vous français habituels sont consacrés cette année à la cybersécurité industrielle.

Comme pour faire écho à mon précédent article concernant la publication en 2013 de plusieurs normes par l’ISA (International Society of Automation), l’antenne française de [...] Lire la suite

La norme ISA 99 développe un vocabulaire, des bases techniques et des exigences normatives concernant la cyber-sécurité des installations industrielles. L’ISA « International Society of Automation » est représentée en France par l’association ISA France.

Le projet ISA [...] Lire la suite

Dans cet article je tente une explication claire et simple des « critères de classification de l’information », ou « critères DIC » (ou DICP).

Ces critères se retrouvent souvent en sécurité des SIs, quand il faut identifier et valoriser l’information (en jargon « cartographier [...] Lire la suite

Ce billet revient sur les principales actualités 2012, explique pourquoi les USA ont définitivement plusieurs coups d’avance, et se pose la question de savoir si les ambitions affichées des autres (l’Iran, la France) pourront changer la donne. Et enfin, quid [...] Lire la suite