Cyber indus. : FIC vs GI

Deux salons majeurs viennent d’avoir lieu en France : le Forum International de la Cybersécurité (Lille) et le salon Global Industrie (Lyon).

Deux salons majeurs viennent d’avoir lieu en France : le Forum International de la Cybersécurité (Lille) et le salon Global Industrie (Lyon).

Le sujet de la cybersécurité industrielle est à l’intersection des deux mondes mais c’est peu de dire que le focus n’était pas le même dans les deux salons.

Focus industrie au FIC

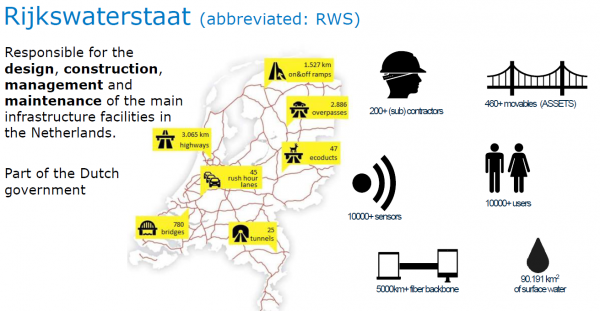

Cette année le FIC a proposé un focus industrie : une journée d’interventions, un « village » industrie dans un coin du salon – on a donc eu droit à des messages forts sur l’importance du sujet cyber dans l’industrie, avec des témoignages de Framatome et autres grands acteurs de l’industrie : GRTGaz, EDF… Certains venaient même de l’étranger : RWS, l’organisation qui en Hollande gère les infrastructure pour éviter l’inondation du pays, a fait une intéressante présentation (Cf plus bas). Le point commun des témoignages : grands groupes, prestataires prestigieux, gros moyens. Donc in fine liste de clients potentiels assez courte…

Robots et Smart Tech au GI, où est la cyber ?

Les deux salons qui se tiennent généralement en hiver (FIC) et au printemps (Industrie) ont tous deux été covidés et décalés à septembre, concomitamment du 7 au 9 (10 pour industrie) septembre : manque de bol car certains acteurs auraient pu prendre un stand aux deux et ont du faire un choix. Difficile par conséquent de trouver des porteurs du sujet cybersécurité au salon GI, malgré la taille bien plus importante de GI avec 4 à 5 fois la surface du FIC. Certes les robots et autres machines de découpe de métal et granit à eau pressurisée (si si, cf photo ci-dessous) prennent un peu de place.

Plaque de marbre découpée (l’engin était à côté), « danse » de robots sur le stand ABB

Plaque de marbre découpée (l’engin était à côté), « danse » de robots sur le stand ABB

La cybersécurité, un non-sujet vu du salon Global Industrie ?

Rares étaient les stands où le terme était affiché. On pouvait trouver un coin cyber chez les exposants majeurs dans le hall consacré à l’informatique industrielle, automatisme et « Smart tech » (sic) : ABB, Siemens et autres avaient un bout de stand présentant leur offre cyber. Par contre pas facile de trouver des interlocuteurs – forcément, ils étaient au FIC pour certains que j’y ai d’ailleurs rencontrés.

Il y a 4 ans il y avait un village cyber au salon industrie, avec même une première : démo commune Schneider-Siemens (de nombreux chalands ont pris en photo la rare proximité des deux logos !) avec aussi Stormshield, Sentryo, le tout intégré par Automatique&Industrie. Rien de tel en 2021.

Installation démo d’une attaque sur un robot, et prévention / détection avec Stormshield / Sentryo

Installation démo d’une attaque sur un robot, et prévention / détection avec Stormshield / SentryoJ’ai donc mené une investigation en allant rencontrer des acteurs dans les catégories intégrateurs, MES (GPAO en français), IoT, smart manufacturing… Je leur ai demandé si leurs clients exprimaient des besoins ou des exigences cyber, le cas échéant sous quelle forme, et s’ils avaient développé des compétences voire une offre. Je me présentais en toute transparence comme consultant indépendant en cyber indus et auteur d’articles pour magazines et d’un blog.

Verbatims et anecdotes du salon GI

- Un acteur livrant clé en main des ateliers ou lignes de production : « C’est pas un sujet pour nous. C’est les clients qui s’en occupent ». Oups pour les bonnes pratiques : prendre en compte la cybersécurité en amont durant les phases de design et a fortiori de développement…

- Le stand d’un acteur du ‘contrôle commande en milieu sensible’ (sic) était déserté les deux fois où je suis passé à 20mn d’intervalle. Pendant tout ce temps, un PC était branché, allumé et loggé sur le stand (emails visible des chalands). J’ai beaucoup hésité à y écrire un message pour leur parler du raccourci Windows-L, mais je me suis rappelé qu’il est illégal de se maintenir dans un SI dont on n’a pas droit d’accès. J’ai fini par les croiser, et sans surprise, ils n’ont pas de demande cyber de la part de leurs clients, mais « ce sera peut-être un sujet à l’avenir ».

- La cybersécurité dans les projets industriels ? « La DSI doit se démerder avec ça » (stand d’un intégrateur).

- « Le client ne suit pas, mais il faut bien que je fasse des choses » (un autre intégrateur, aussi distributeur de solutions de cybersécurité)

- Des exigences cyber ? « rarement, quelquefois on nous demande que ce soit compatible ANSSI » (NDLR si vous vous demandez… cela ne veut effectivement pas dire grand’chose, voir OIV/OSE plus bas).

Et pourtant, il y a des acteurs spécialisées qui font de la cyber industrielle

A commencer par votre serviteur mais ce n’est pas le sujet : je parle de présence en tant qu’exposant au salon, pas comme touriste / visiteur / reporter amateur !

En dehors des grands acteurs déjà cités plus haut, plusieurs acteurs de plus petite taille ont une réelle offre cyber, avec des personnes compétentes et présentes sur le stand, et un catalogue d’offre de produits adaptés (pare-feux industriels, AV et mises à jour, durcissement, surveillance, sauvegarde…), notamment Dative et Armony System.

Leur point commun est d’être une filiale d’un industriel, d’un intégrateur ou d’un ensemblier qui peuvent ainsi proposer des solutions sécurisées.

Il existe (ou existait ?) des acteurs « pure player » dédiés aux SI industriels et indépendants de groupes : startups, petits intégrateurs et conseil s’étant diversifiés. La « dynamique » du marché cyber industriel les a souvent rattrapés : il y a des besoins mais le cycle de décision est très long avec des ventes compliquées.

Il semblerait que s’adosser à un industriel soit la condition nécessaire pour durer : l’industriel dispose ainsi d’une compétence interne sollicitable rapidement, et le prestataire cyber a un meilleur accès au marché et peut s’intégrer naturellement dans le cycle de vente, que ce soit pour des installations neuves ou des mises à jour majeures.

Le cas d’école des startups de N-IDS OT (surveillance des réseaux industriels)

Le cas le plus emblématique, et bien documenté par l’observateur Dale Peterson (organisateur du salon S4 dédié à la cyber indus), est celui des startups ayant développé une offre de surveillance des réseaux industriels : Cyber-X racheté par Microsoft, Indegy par Tenable (Nessus…), Sentryo par Cisco, SecurityMatters par Forescout.

Restent les plus gros qui ont bouclé un troisième tour d’investissement (Claroty, Nozomi) devenus presque trop chers pour être rachetés, mais qui ont les même soucis de dynamique de marché – il sera intéressant de voir s’ils parviennent à rester indépendant et à gagner de l’argent. Sur ce marché, de nouveaux acteurs continuent cependant de se lancer, j’espère qu’ils ont comme stratégie de sortie de se faire racheter par un industriel !

Les industriels majeurs montent leurs propres équipes et créent des solutions

Les plus grands acteurs industriels ont de leur côté développé par croissance organique des équipes cyber : Airbus, EDF, Alstom, Framatome/Orano, Engie etc… Souvent, après avoir servi leur marché interne, ils proposent leurs services au marché, avec des succès variables.

Je parlais plus haut de RWS (mots clés : inondation, pays-bas) : ils avaient assez de moyens pour développer leur propre solution de surveillance de leurs centaines de sites industriels, une équipe centrale et des équipes dédiés régionales…

Extrait de la présentation par RWS au FIC 2021 avec leur périmètre cybersécurité

Extrait de la présentation par RWS au FIC 2021 avec leur périmètre cybersécuritéBon alors, quel vainqueur du « match » cyber indus, FIC ou GI ?

On a donc deux visions bien différentes qui paraissent découler de deux types de clients :

- les grands groupes dont le sujet est pris en charge par la DSI, avec RSSI, RSSI adjoint OT, des équipes, des budgets de centaines de k€ pour se munir d’un référentiel interne, choisir des solutions par des PoC (Proof of Concept) : ils achètent du conseil, évaluent et choisissent les produits, planifient des déploiements y compris sur la base installée,

- les PMI/ETI qui n’achètent pas de Powerpoint, rarement de l’Excel, et qui veulent des solutions pratiques (comprendre, composants techniques), et qui ne peuvent se payer le « luxe » d’analyse de risques, de PSSI industrielle, de consultants.

Les OIV ont trainé la jambe

Les OIV(1) qui appartiennent plutôt à la première catégorie n’ont pas été très véloces pour appliquer l’approche poussée via la LPM. C’est du vécu : quand j’étais en charge du sujet chez une ESN majeure, on les a attendus… plusieurs années !

Les OSE vont-ils faire pareil ?

Aujourd’hui les OSE(2) ont la pression pour investir en cybersécurité avec presque les même règles que les OIVs. Or les OSE appartiennent plus souvent à la seconde catégorie, avec rarement un RSSI à temps plein. Récemment un « pure player » cyber indus me disait être convaincu qu’ils vont bouger, mais son point de vue est un peu biaisé !

Une approche commerciale à adapter

Il va donc falloir vendre de la cybersécurité non pas à la DSI qui a l’habitude d’en acheter, mais aux industriels (responsable site, directeur industriel…) dont les attentes et le langage sont bien différents. La demande en ingénieurs avant-vente avec compétences cyber et réelle expérience industrielle va encore s’amplifier (salaires intéressants mais il ne faut pas être inquiet pour son bilan carbone…)

(1) OIV : Opérateur d’Importance Vitale. Rattachés à un ministère de tutelle selon le secteur, sont soumis à des exigences élevés de cybersécurité sur les parties les plus sensibles de leur SI, suite aux décrets parus en 2015 et à des arrêtés ministériels parues entre 2016 et 2017. Plus de 300 OIV à ce jour (transport national, eau potable dans les plus grandes villes, réseau électrique, télécoms, gros CHU, finance etc…)

(2) OSE : Opérateur de Service Essentiel. Suite à la directive européenne NIS de 2016 (Network and Information Security) et publication d’un arrêté interministériel, le périmètre des opérateurs ayant des exigences de sécurité s’étend à des acteurs moins critiques que les OIV (eau potable villes de taille moyennes, retraitement, réseaux de transport en commun urbains etc…) qui sont également plusieurs centaines. Les exigences sont proches mais un peu allégées par rapport aux OIV.

Tags: Exigences, France, Industriel