Analyse d’une arnaque au changement de RIB

La méthode n’est pas nouvelle, mais nous observons une recrudescence de TPE et PME victimes de cette arnaque, qui peut leur faire perdre plusieurs dizaines de milliers d’euros !

La méthode n’est pas nouvelle, mais nous observons une recrudescence de TPE et PME victimes de cette arnaque, qui peut leur faire perdre plusieurs dizaines de milliers d’euros !

L’objet de cet article n’est pas de stigmatiser les victimes, mais d’illustrer par des cas concrets les formes que peuvent revêtir cette arnaque, afin d’éviter à d’autres entreprises d’allonger la liste des victimes. Car contrairement aux idées reçues, il est plus rentable de s’attaquer à des PME qu’à une grande entreprise.

Si le principe de l’arnaque au changement de RIB est simple, sa mise en œuvre est quant à elle de plus en plus sophistiquée.

Le principe de cette arnaque est d’amener une entreprise à modifier le RIB de l’un de ses fournisseurs, en se faisant passer pour ce fournisseur, pour obtenir finalement le virement de sommes réellement dues au fournisseur sur ce nouveau compte bancaire.

Autrement dit, amener l’entreprise victime à effectuer le paiement d’une ou plusieurs factures de l’un de ses fournisseurs habituels, mais vers un compte bancaire n’ayant aucun lien avec ce fournisseur.

Et si vous pensez que vous ne vous laisseriez pas prendre, attendez de lire la suite, vous pourriez être surpris… Certains détails sont modifiés pour préserver l’anonymat des entreprises concernées.

Cas numéro 1 :

La comptable a reçu un appel de l’un de ses fournisseurs, la relançant au sujet de factures impayées. Elle est sûre de l’appelant, puisque son numéro de téléphone habituel s’est affiché sur son combiné. Après avoir fait le point sur les factures dues, l’interlocuteur a proposé d’échelonner les paiements : « à cause de la crise COVID, nous avons besoin de trésorerie et nous ne pouvons pas attendre ». L’interlocuteur a donné le RIB de la holding « pour gagner 2 jours sur les délais interbancaires et payer les salariés à temps ». Quelques heures plus tard, ne voyant aucun virement instantané arriver, il rappelle la comptable, avec un discours bien plus agressif, voir menaçant. Ce comportement étant inhabituel de la part de ce fournisseur, cela a éveillé les soupçons de la comptable et du dirigeant, et permis de déjouer l’arnaque.

Les apparences peuvent être trompeuses : l’interlocuteur parlait un français parfait, et grâce au spoofing du numéro de téléphone, a pu faire croire que l’appel provenait effectivement du fournisseur.

Cas numéro 2 :

Une agence de communication reçoit de la part d’un imprimeur avec lequel il travaille depuis plusieurs décennies un email lui demandant de régler de toute urgence plusieurs factures en souffrance (avec leurs références et montants) : « nous devons payer les mensualités de nos nouvelles rotatives ». D’ailleurs, il lui demande de bien vouloir « effectuer le virement vers un autre compte bancaire, celui où sera prélevé les mensualités ». L’agence de communication effectue le virement. Quelques jours plus tard, le véritable imprimeur relance l’agence de communication pour obtenir le paiement des factures en retard. Là, ils réalisent qu’il y a eu fraude. Il s’est avéré que les pirates avaient réussi à se connecter à la boite mail de l’imprimeur, consulter tout l’historique des échanges de mails (dont les factures envoyées), et sans changer le mot de passe, avaient envoyé des mails depuis la véritable adresse de l’imprimeur à ses clients. L’agence de communication a eu de la chance : le virement était récent, effectué dans l’environnement européen SEPA, la banque de l’agence de communication a pu obtenir l’annulation du virement, après 15 longs jours d’angoisse…

En s’emparant de l’accès à la boite mail du fournisseur, les pirates ont pu collecter des données permettant de se faire passer pour le fournisseur, et le client n’y a vu que du feu. Si toutefois il avait mis en place une procédure de vérification des changements de RIB, il aurait évité cette énorme frayeur qui aurait pu couler son entreprise.

Cas numéro 3 :

Un industriel dont l’activité est majoritairement à l’export reçoit un email de l’un de ses clients allemands qui lui indique que les nouvelles coordonnées bancaires de l’industriel sont erronées. Car leur banque allemande, contrairement aux banques françaises, vérifie systématiquement la cohérence entre l’IBAN et la raison sociale figurant sur le RIB. L’industriel s’étonne, sachant qu’il n’a pas changé de coordonnées bancaires. Il enquête avec l’aide de son client, et ils se rendent compte qu’une tierce personne mal intentionnée s’était immiscée dans leurs échanges de mail. Il s’agissait d’un pirate qui avait obtenu le mot de passe de la messagerie de l’industriel, et qui l’avait utilisé en même temps que le vrai titulaire du compte mail ! Ce pirate avait toutes les connaissances du monde de la logistique et du commerce, car les conversations emails reconstituées montrent qu’il donnait des (fausses) dates prévisionnelles de livraison, des (faux) devis de transporteur, etc… Là encore, le pirate avait demandé à plusieurs clients d’effectuer un virement anticipé (ou de régler une facture) sur « le compte bancaire de notre filiale allemande car notre banque française connait des problèmes techniques »… L’industriel s’est retrouvé confronté à une demi-douzaine d’impayés car certain de ses clients avaient déjà payé le pirate, mais la situation aurait pu être bien pire, s’il ne s’était pas rendu compte aussi rapidement de la supercherie.

Lors de nos audits de cybersécurité, nous constatons que près de 100% des mots de passe des boites mail ne respectent pas les exigences dictées par la CNIL. Certes, ces exigences sont particulièrement contraignantes : en fonction des autres mesures de sécurité, il faut jusqu’à 12 caractères dont des chiffres, minuscules, majuscules et caractères spéciaux. Mais c’est un premier pas indispensable pour protéger une messagerie électronique.

Mes conseils :

1/ Tout changement de RIB ou de moyen de paiement devrait s’accompagner d’une vérification systématique, en utilisant les moyens de contacts connus en interne, sans faire confiance à celles données par l’interlocuteur.

2/ Porter attention aux « signaux faibles », ces petits indices susceptibles de vous mettre la puce à l’oreille est souvent salutaire : nouvel interlocuteur, urgence, pays différent…

3/ Ne conservez pas dans votre boite email accessible en ligne des messages dont vous n’avez plus besoin pour votre activité quotidienne… Ce qui au passage vous facilitera votre conformité RGPD. Plus vous conservez de l’historique de mails en ligne, plus un pirate disposera de données exploitables !

Werner KLINGER

Ingénieur Conseil Web & TIC.

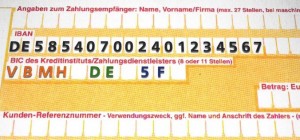

Je viens de recevoir une facture d’un de mes fournisseurs sur laquelle l’IBAN a été modifié vers un compte à la banque PREPAID FINANCIAL SERVICES LTD – FRANCE.

Le mail d’origine de mon fournisseur ne m’est jamais parvenu avec la bonne facture, le mail frauduleux m’est parvenu 3 jours de décalage. la facture au format pdf a été modifiée sous WORD 2016.

Le pirate a donc réussi à intercepter un mail Orange, le remplacer par un mail frauduleux avec une adresse d’origine très semblable à l’adresse de mon fournisseur (quelques caractères en plus).

Je souhaiterais savoir si des fraudes similaires ont été reçues par d’autres entreprises.